Una delle principali difficoltà nell’implementazione di NIS2 non è tecnica. È concettuale.

Molte organizzazioni faticano a rispondere a domande apparentemente semplici:

- cosa rientra davvero nel perimetro NIS2

- quali elementi sono critici

- dove vivono le evidenze

- come collegare governance e operatività

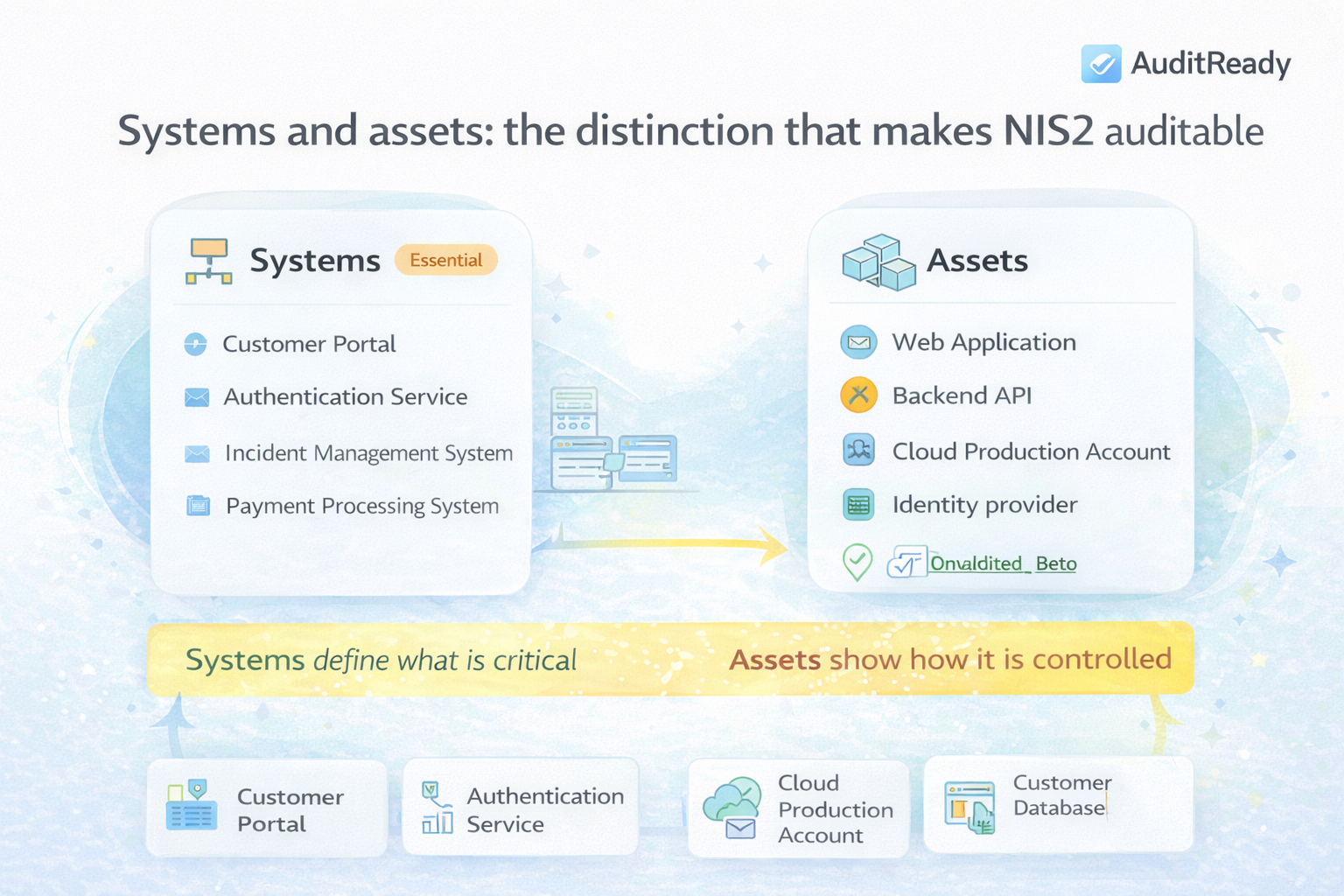

Alla base di questa confusione c’è spesso un errore: non distinguere correttamente tra system e asset.

Cosa intende NIS2 per “system”

NIS2 guarda ai servizi e alle funzioni che sostengono l’operatività dell’organizzazione. Un system non è un server o un’applicazione, ma un servizio logico.

Esempi di system:

- Customer Portal

- Authentication Service

- Incident Management System

- Payment Processing System

Un system:

- supporta un servizio essenziale o importante

- ha un impatto diretto su continuità e sicurezza

- è ciò che l’autorità si aspetta di vedere nel perimetro

NIS2 chiede:

“Quali sistemi sono critici per l’erogazione dei vostri servizi?”

Cosa sono invece gli asset

Gli asset sono i componenti concreti che rendono possibile un system:

- applicazioni

- database

- infrastruttura cloud

- identity provider

- strumenti di monitoraggio

- backup

Gli asset:

- cambiano più frequentemente

- sono gestiti da team diversi

- sono il punto in cui si applicano i controlli

- sono il luogo naturale delle evidenze

Backup testati, configurazioni, log, report: le evidenze non vivono sui system, vivono sugli asset.

Perché la distinzione è fondamentale per NIS2

NIS2 richiede di dimostrare controllo. Questo controllo si articola su due livelli diversi ma collegati:

- System → definiscono cosa è critico

- Asset → dimostrano come è controllato

Senza questa separazione:

- il perimetro diventa confuso

- le evidenze sono scollegate

- la responsabilità si frammenta

- l’audit diventa difficile da spiegare e da difendere

Con una distinzione chiara:

- il perimetro è leggibile

- le responsabilità sono assegnabili

- le evidenze sono tracciabili

- l’audit diventa una narrazione coerente

Un esempio pratico

Prendiamo un Customer Portal.

Il system è il servizio nel suo complesso. Gli asset possono essere:

- Web application

- Backend API

- Customer database

- Identity provider

- Cloud production account

NIS2 guarda al Customer Portal come sistema critico. La tua capacità di dimostrare conformità dipende da:

- quali controlli applichi sugli asset

- quali evidenze produci

- chi ne è responsabile

- cosa succede in caso di incidente

Senza questa mappatura, la compliance resta astratta.

Inventario come strumento di governo, non come CMDB

Un errore comune è trattare l’inventario come un esercizio tecnico. NIS2 non richiede una CMDB completa. Richiede comprensione e controllo.

Un inventario efficace per la compliance:

- è essenziale, non esaustivo

- è orientato al rischio

- collega system, asset e fornitori

- supporta audit, incidenti e reporting

È uno strumento di governo, non di catalogazione.

Il modello di AuditReady

AuditReady nasce con questa distinzione al centro:

- i system definiscono il perimetro NIS2

- gli asset ospitano controlli ed evidenze

- audit, incidenti e simulazioni collegano i due livelli

Questo modello permette di:

- spiegare la compliance in modo chiaro

- dimostrarla con evidenze reali

- mantenerla nel tempo senza attrito

Senza distinzione tra system e asset, NIS2 resta teorica. Con una distinzione chiara, diventa auditabile.